Теория

Функциональность:

- Single-sign on, Single-sign out для браузерных приложений

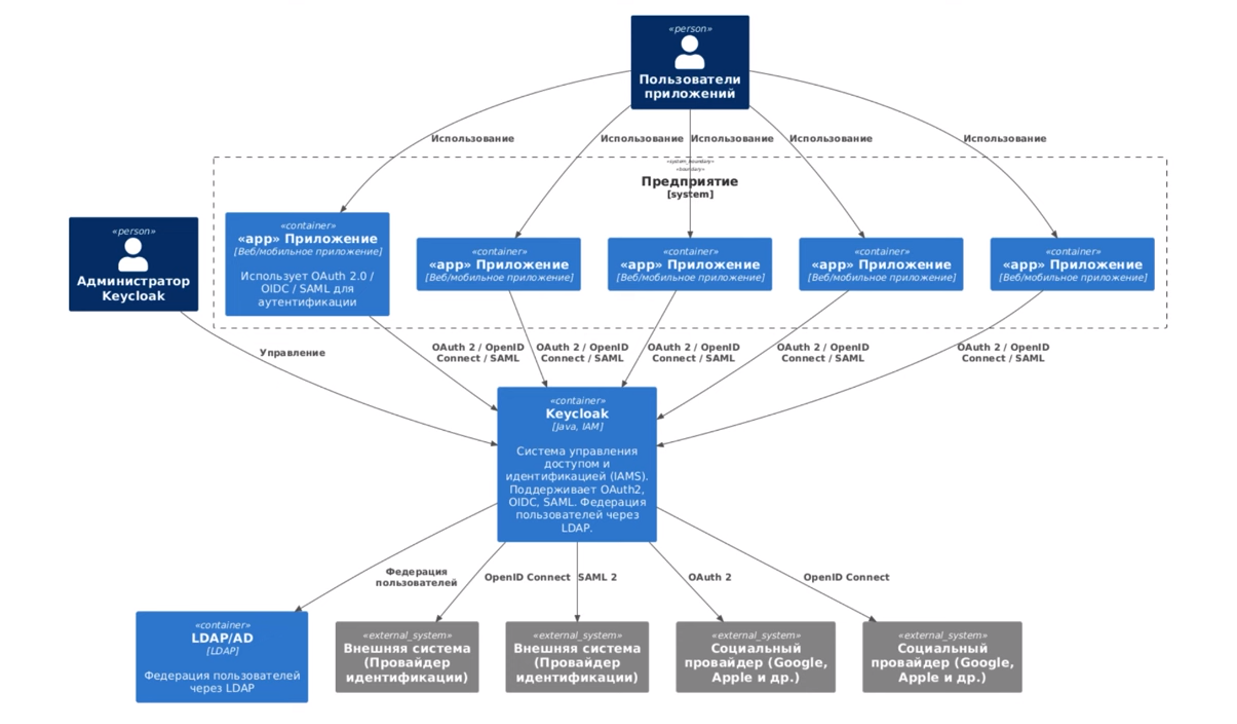

- Поддержка OpenID/OAuth 2.0/SAML

- Identity Brokering - аутентификация с помощью внешних провайдеров, Social login

- User federation - синхронизация с LDAP / Active directory / Kerberos

- Консоль администратора

Для деления на блоки используются Realm. Каждый Realm изолирован от остальных. В нем хранится конфигурация, набор приложений и пользователи.

Есть консоль управления реалм и консоль управления аккаунтом.

Роли

Каждая роль может быть переключена в композитный режим (объединение других ролей).

Консоль управления реалмом

Доступ: ip_keycloak:8080/admin

Группы (организационная принадлежность) и роли (набор разрешений). Когда пользователь добавляется в группу, он наследует все роли. Единственная задача keycloak: Пользователь - Разрешение. Внутри роли сопоставляется разрешение. Группа упрощает управление пользователями.

Регистрация приложения. Чтобы приложение могло использовать ресурсы keycloak, оно должно быть зарегистрировано. Раздел Clients. Клиенты делятся по идентификаторам.

В меню Manage realms выбирается реалм, который мы будем редактировать.

Имя реалма не должно содержать пробелов и т д.

Консоль управления аккаунтом

Доступ: ip_keycloak:8080/realms/realm_name/account